MQTT 中的授权:使用 ACL 管理对 MQTT 消息的访问

什么是授权?

授权是一种安全机制,它根据用户、设备或应用的身份和权限,决定是否允许它们访问特定的资源、操作或信息。在计算机系统、网络、Web 应用以及其他需要保护敏感数据和资源的环境中,授权是保障安全和实现访问控制的关键措施。

授权在以下方面对于系统安全十分重要:

- 数据安全:授权可以防止敏感数据被未经授权的访问。通过实施访问控制,只有获得授权的用户或实体才能查看、修改或删除敏感信息。

- 防止未经授权的操作:授权确保用户只能执行他们被明确允许的操作。这样可以防止未经授权的用户进行恶意操作或干扰重要的业务。

- 隐私保护:在存储个人或敏感信息的应用和系统中,授权确保只有经过授权的人员才能访问和处理该数据,保护用户的隐私。

- 资源保护:授权有助于阻止未经授权的人员访问有价值的资源,如文件、数据库、设备或服务。未经授权访问这些资源可能会导致数据泄露、系统受损或服务中断。

- 合规和监管要求:许多行业和领域对数据保护和访问控制有严格的合规和监管要求。恰当的授权机制有助于组织符合这些要求,避免法律责任。

- 业务逻辑执行:授权允许组织通过控制应用或系统中特定功能的访问权限来执行业务规则和逻辑。

- 限制账户被入侵造成的损失:如果账户被入侵,恰当的授权可以限制攻击者可以执行的操作,从而减少损失。

- 多租户支持:在多租户环境中,授权有助于确保每个租户只能访问和管理自己的数据和资源,而不影响其他租户的数据。

- 可扩展性和用户管理:授权系统可以集中控制大量用户和资源的访问,简化用户管理和访问控制管理。

总的来说,授权对于保障组织基础设施内数据和资源的保密性、完整性和可用性至关重要。授权确保只有经过验证和授权的实体才能访问特定资源并执行他们的角色或权限允许的操作。

认证与授权的区别

在我们深入探讨访问控制列表(ACL)之前,有必要弄清楚授权和认证的区别。认证是指验证用户或系统的身份的过程。这通常是通过用户名和密码来实现的,但也可以采用生物识别或其他方式。而授权是指确定用户或系统可以执行哪些操作的过程。授权通常基于用户的角色或组成员身份。

常用授权方法

以下是一些在计算机系统和 Web 应用中控制资源访问的标准授权方法。这些方法有助于确保只有授权的用户或实体才能执行特定的操作或访问特定的信息:

- 基于角色的访问控制(RBAC):RBAC 是一种常用的授权方法,它将访问权限分配给特定角色,然后根据用户的工作职能或职责将其归入相应的角色。这样,用户就可以通过其所属的角色来访问资源,从而方便地进行大规模的权限管理。

- 基于属性的访问控制(ABAC):ABAC 是一种更精细的授权方法,它在进行访问控制决策时,会考虑用户、资源和环境的多种属性或特征。这些属性包括用户的角色、位置、访问时间以及用户自定义的因素。

- 自主访问控制(DAC):DAC 是一种简单的授权模型,其中每个资源的所有者可以自主决定谁可以访问他们的资源以及具有何种访问级别。这种方法使得用户可以灵活地控制对自己文件和目录的访问权限。

- 强制访问控制(MAC):MAC 是一种更严格的授权模型,通常用于高安全性的场合。访问决策是基于管理员制定的系统级别的策略,用户无法更改访问权限。这种模型通常适用于政府和军事机构。

- 基于规则的访问控制:这种方法使用 if-then 语句来明确地定义访问控制规则。这些规则规定了哪些用户或实体可以访问哪些资源或执行哪些操作。

- 基于属性的访问控制(XACML):XACML 是一种授权标准,它使用 ABAC 原则来定义基于属性的访问控制策略。它提供了一种标准化的方式来表达复杂的访问控制决策。

- OAuth:OAuth 是一个广泛使用的授权框架,用于在不泄露用户凭证的情况下,授予第三方应用对服务器上用户资源的有限访问权限。它常用于现代 Web 和移动应用的授权。

- OpenID Connect:OpenID Connect 是基于 OAuth 2.0 的认证和授权协议。它允许应用对用户进行认证并获取基本的用户信息,同时将用户认证委托给身份提供者。

- JSON Web Token(JWT): JWT 以一种简洁、自包含的方式通过 JSON 对象在各方之间传递授权信息。在现代 Web 应用中,JWT 被广泛采用,实现了无状态的认证和授权机制。

- 生物识别授权: 这种方法使用生物特征(例如指纹、面部识别)来授予对特定资源或操作的访问权限。

需要注意的是,使用的授权方法可能会根据系统或应用的具体需求和安全要求而有所不同。

什么是 ACL?

访问控制列表(ACL)是自主访问控制模型的一种具体实现方式,它根据每个资源所附带的一组规则来确定哪些用户或组可以以何种方式访问该资源。

在访问控制列表中,每个资源(例如文件、目录、网络设备等)都有一个对应的列表,该列表规定了不同的用户或组对该资源的访问权限。访问权限通常包括读、写、执行和删除等操作。

使用 ACL 管理对 MQTT 消息的访问

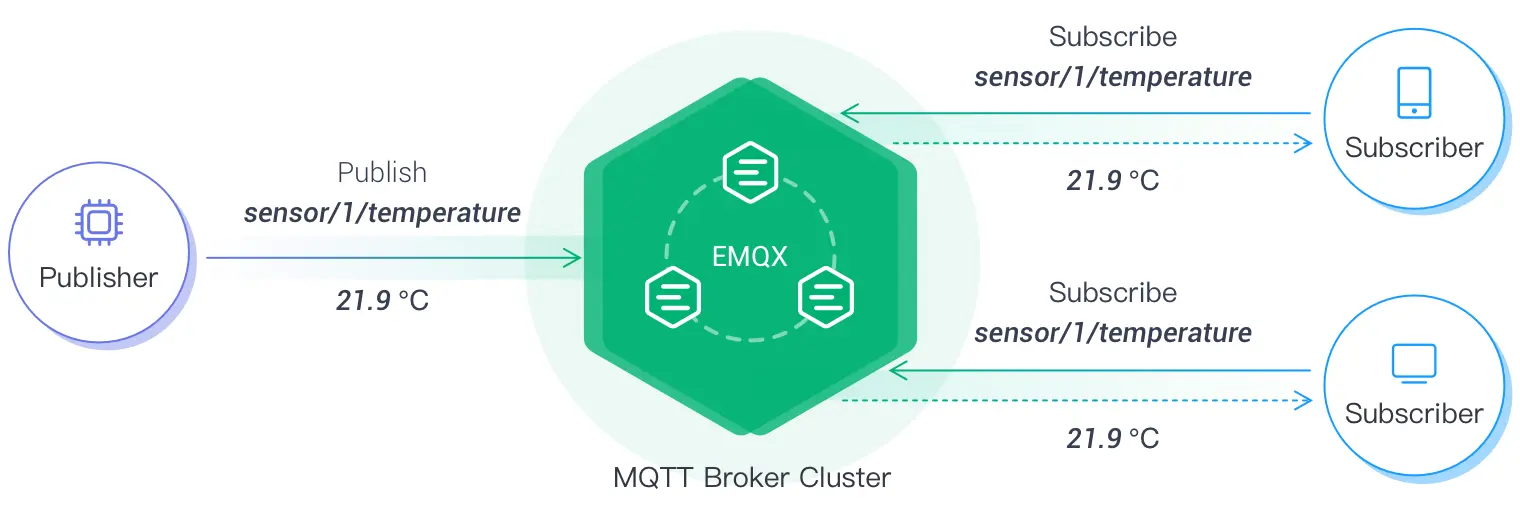

在 MQTT(Message Queue Telemetry Transport)的场景下,访问控制列表用于控制对 MQTT Broker 内的各种主题和操作的访问。MQTT 是一种轻量级的消息传输协议,常用于物联网应用和其他消息传输场景。MQTT 采用发布/订阅模式,这与传统的客户端/服务器模式有所不同。它将发送消息的客户端(发布者)和接收消息的客户端(订阅者)分离开来,发布者和订阅者之间不需要建立直接的连接。

MQTT Broker 利用 ACL 来保障安全性并根据规则限制对特定主题的访问。ACL 规定了哪些客户端可以向哪些主题发布消息,以及哪些客户端可以订阅哪些主题。通过设置 ACL,MQTT Broker 可以保证只有经过授权的设备或客户端才能发布和订阅特定的主题,从而实现一个可控的通信环境。

MQTT ACL 的主要组成部分

- 主题模式:MQTT 主题名称是分层的,ACL 可以利用通配符来定义适用于多个主题的模式。MQTT 中常用的两个通配符是加号(+)和井号(#)。加号代表层级结构中的一个层级,而井号代表任意多个层级(包括零个层级)。

- 客户端标识符:MQTT 客户端连接到 Broker 时,需要提供一个唯一的客户端标识符。ACL 可以根据这些标识符来判断哪些客户端有权执行哪些操作。

- 操作权限:MQTT ACL 为每个客户端在特定主题上指定允许的操作。操作权限包括 PUBLISH(发送消息)和 SUBSCRIBE(接收消息)。

MQTT ACL 规则示例

- 允许标识符为 "sensor001" 的客户端在主题 "sensors/temperature" 上发布消息:

allow client sensor001 to publish to sensors/temperature - 允许所有客户端订阅 "sensors" 主题层次结构下的任何主题:

allow all clients to subscribe to sensors/# - 拒绝标识符为 "guest123" 的客户端订阅任何主题:

deny client guest123 to subscribe to #

结语

访问控制列表对物联网系统非常重要。它们提供了一种管理资源访问的方法,保证只有通过认证和授权的用户才能获取受限的数据。需要注意的是,不同的 MQTT Broker 可能有不同的 ACL 实现方式,ACL 配置的语法和功能也可能会因 MQTT Broker 的不同而有所差异。

正确配置 MQTT ACL 对于保障安全性和确保 MQTT 通信的安全有序非常关键。您可以阅读以下内容继续探索 EMQX 如何保护您的物联网基础设施:

要了解更多关于 EMQX 的信息,欢迎访问我们的文档、GitHub、Slack 和论坛!